iPhoto 9.1.3 アップデート

このアップデートにより、iPhoto で結合されたイベントが同期した後に iOS デバイス上で複数のイベントに分割される問題を修正しました。

このアップデートをすべての iPhoto ‘11 ユーザに推奨します。

手前では気づきもしなかった現象ですが、

アップデート内容を読む限り、地味にうっとおしいバグですね。

記事にするまでもないけどなんとなくw

ブログを書けばそれがドル箱になる!地獄のタコ部屋から抜け出せる! という古い誤った情報を頼りに、タコ部屋であえぐ社会の底辺グループの大脱出劇!!地球がもたん時が来ているのだ!!! 今、むかつくタコ野郎と思わなかった?

iPhoto 9.1.3 アップデート

このアップデートにより、iPhoto で結合されたイベントが同期した後に iOS デバイス上で複数のイベントに分割される問題を修正しました。

このアップデートをすべての iPhoto ‘11 ユーザに推奨します。

手前では気づきもしなかった現象ですが、

アップデート内容を読む限り、地味にうっとおしいバグですね。

記事にするまでもないけどなんとなくw

先のPogoplugのWindowsアプリインストール&設定の続編?記事です。

http://tako-beya.blogspot.com/2011/05/pogoplugpc.html

Pogoplugの設定「Drive」の項目で、Win&Macそれぞれに「Enable Pogoplug drives」のチェックを入れている場合、Pogoplugインストール時に作成されるPogoplug専用ドライブが、Win&Macの両方にマウントされ、ファイル共有が可能になります。

なにか便利な使い方はあるのだろうか。。。

#Win&Macで無料でキャッキャウフフな感じの記事の方が、タコ部屋ぽいね。

ネタフルさんとこで表題の件を見つけたので、Windows版アプリの設定を書きとめておこうと思います。

Macの設定はネタフルさんのところに書かれていますのでどうぞ。

Pogoplugの記事もたぶん国内屈指の詳しさがありますので、ぜひご一読ください。

http://netafull.net/pogoplug/037651.html

Pogoplug って何ぞという方はコチラ。

機械に投資することなくポゴることができるようになるのがよいですね。

ダウンロードとかいちいち書かなくてもわかるから飛ばしてまえ~と思うんだけど、

やっぱし書いた置いた方がミジンコにもわかりやすくていいやん?

ということでダウンロードから。タコ部屋の中の人は超絶ミジンコ集団やしね。

1.Pogoplug のサイトへ行って鼻息荒く「Downloads」をクリック。

2.左下の「PC DOWNLOAD」をクリック。

3.CNETに飛ばされるので、「Download Now」をクリック。

4.インストーラ(pogopluginstall.exe)のダウンロード完了です。

l※Pogoplug のアカウントを持ってないパターンで書いています。

1.先ほどダウンロードした「pogopluginstall.exe」を実行。

とりあえず次へ連打の旅が始まります。

2.ライセンスをよく読んで、理解できたら「I Agree」をクリック。

3.スタートメニューにショートカットを登録するか聞いてくるのでお好みで。

下記のスクリーンショットはデフォルト(登録する)の状態。

4.インストール先を聞いてくるので指定して「Install」をクリック。

何気に64bit対応アプリなのね。

5.しばしインジケータがうごいて。。。

6.なんか入れるけどええな?な?と聞いてくるので先っちょだけならOKをクリック。

7.インストール完了です。「Finish」をいクリック。

8.タスクバーの中で元気よくしております。

インストール後すぐ使用!というわけにはいきません。。。

Pogoplugを利用するにはアカウントが必要です。

上記の手順でインストールしたアプリから登録できますので、さくっとやっつけましょう。

1.とりあえずメニュー。

タスクバーアイコンを右クリックでメニューが表示されます。

とりあえずは「Open Pogoplug Preferences…」を選択

2.初回設定画面が開きます。

「I am new to Pogoplug」を選択して「Next」。

3.アカウント作成画面に移ります。

必要事項を入力して「Next」。

4.リモートアクセスを許可するディレクトリをお好みで選択します。

デフォルトではすべてにチェックが入ったいます。(以下はデフォルトのまま進みます)

5.ツアーが始まります。ひととおり目を通しましょう。

6.ツアーが終わる頃には、アカウント作成画面で入力したメールアドレスにメールが届いています。

記載のリンクをクリックし、アカウントをアクティベートします。

7.設定完了画面。SS撮り忘れちゃいました。ごめんね!

7.設定完了。ローカルドライブに Pogolug(P:)というドライブが生まれました。

このドライブは、初期設定完了後にタスクバーアイコンから開くことができるようになります。

無駄情報やね。

8.ついでにPogoplugのWebアクセス画面も開きます。

赤枠の箇所で日本語化が可能です。

ちなみにログイン画面は https://my.pogoplug.com/ となります。

一度ログアウトして、ログイン画面を見ておくのも手ですね。

以上で初期設定は完了!

ここからが本番です。長いわ!

再度タスクバーアイコンを右クリック。

Signed in の箇所にメールアドレスが記載されていると、アカウントが機能しているよという事です。

「Open Pogoplug Preferences…」を選択すると、先ほどとは違った設定画面が開きます。

設定画面が開きます。英語ですね。意味わかりませんね。

初期設定で取得したアカウントの状態を示す画面です。特に触る事はありません。

リモートアクセス(いわゆるポゴる)対象を設定する画面です。

リモートで使いまくりたいディレクトリをバシバシ設定してください。

以下3つはまた今度。

以上でサーバ側の設定は終わりです。

ほんでどないして使うねんこのタコ!な方には

こちらをどうぞ。

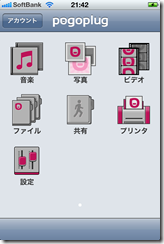

http://itunes.apple.com/jp/app/pogoplug/id306217576?mt=8

これで

こうなるというわけです

追記:

ちなみに、無料アプリではビデオのストリーミング再生はできないとの事。

しかしAirVideoやVideoStreamがあるので隙はなかった。

関連記事

Air Video と Video Stream を試してみた。iPhoneアプリのやつね。

http://tako-beya.blogspot.com/2011/01/airvideo-videostream.html

Video Stream を試してみた。設定もした

http://tako-beya.blogspot.com/2011/01/video-stream.html

iOS 4.3.3 アップデートが来ていましたね。

あとで追記とかいいながらいつ追記するねんという話ですね。

アップデート内容的にはスパイフォン対策が目玉っぽいですが、

個人的にはiPodのインデックスがお陀仏になっている件の方が深刻でした。

別に追跡されても困らないからです。

このアップデートでは、一部の言語でiPodの曲の並べ替えが正しくないという問題も解決されます。

おk、バグフィックスきてるやん。よしよし。

ということでアップデート。

。。。

。。

。

ぜんぜん治ってへんやーん;;

たぶんあれやね。

iOSのアップデートはMacでやってるけど、

音楽ライブラリの管理はWinでやってるからかしらね。

変な使い方してるね。

ということで、Winにつないで音楽ライブラリを同期。

なおったwww

再起動までするんだからちゃっと治しといてくれよなーと思いつつ。

スパイフォンはどないなっとるんやろうと調べようと思ったけど、

バックアップの暗号化はずすのめんどいから辞め。

以上、なんの足しにもならない記事と相成りました。